SkyBridge Enterprise: Infrastruktur Cloud Skalabel

Bangun arsitektur cloud 3-tier skalabel & aman dengan AWS dan Terraform. Pelajari teknik zero-downtime deployment sekarang juga!

Bikin infra di cloud itu bukan cuma soal ngetik terraform apply terus ditinggal ngopi, bor! Di proyek SkyBridge Enterprise ini, gue bakal share gimana serunya (dan pusingnya) ngelab buat bangun arsitektur 3-tier yang beneran production-ready di AWS. Cekidot!

1. Fondasi Kagak Kaleng-Kaleng: Bootstrap & OIDC

Langkah awal, kita jagain dulu state Terraform-nya biar nggak berantakan. Kita bootstrap S3 Bucket sama DynamoDB buat state locking. Terus yang gokil, kita nggak pakai AWS Access Key yang jadul dan rawan bocor. Kita pakai Workload Identity Federation (OIDC) biar GitHub Actions bisa "ngobrol" langsung ke AWS secara aman tanpa secret yang ditanam di kode. Security first, man!

2. Arsitektur 3 Lapis yang Super Privat

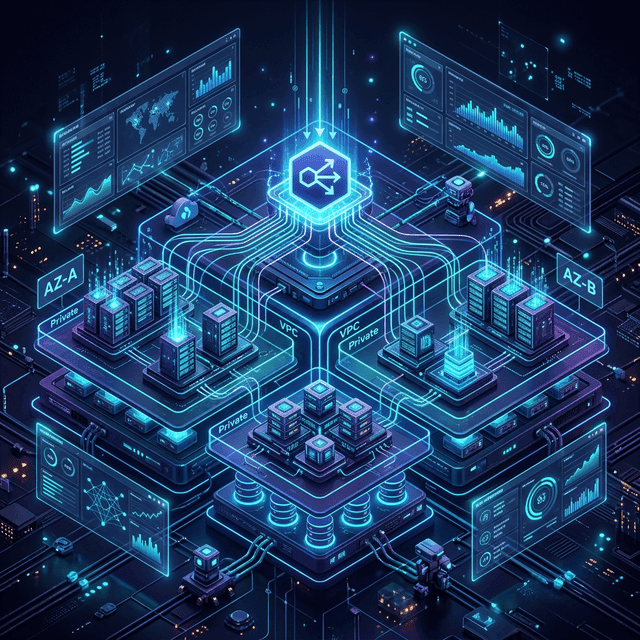

Infra-nya kita sekat-sekat biar aman:

- Public Tier: Isinya Application Load Balancer (ALB) yang jadi "satpam" di depan.

- Private App Tier: Tempat mesin-mesin EC2 Nginx kita nongkrong di Auto Scaling Group (ASG).

- Private Data Tier: Area steril buat database nanti.

Semua koneksi ke server aplikasi itu privat, jadi nggak sembarang orang bisa masuk. Dan yang paling asik, kita tetep bisa masuk ke terminal server lewat browser pakai AWS Systems Manager (SSM). Nggak perlu ribet buka port SSH (22) lagi, fix anti repot!

3. Drama CI/CD & Perang Git

Ini part yang paling bikin deg-degan. Kita simulasiin rilis aplikasi dari versi v1.0 ke v2.0. Sempet ada drama pas mainan Git; perubahannya "bocor" ke branch main sebelum waktunya. Tapi santuy, dengan Clean Git Flow, kita rapihin semua ke feature/update-app-v2. Pas kita bikin Pull Request (PR), si robot GitHub Actions langsung kerja rodi buat audit infra lewat Terraform Plan dan kasih laporan di kolom komentar. Auto-pilot mode: ON!

4. Zero-Downtime: Jalanin Update Sambil Kayang

Pakai fitur Instance Refresh di ASG dengan strategi Rolling, update ke v2.0 jalan mulus banget. Sistemnya pinter, dia matiin instance lama dan nyalain yang baru satu-satu secara bertahap. Jadi user lo nggak bakal ngerasain down sama sekali. Smooth parah!

5. Pelajaran Mahal: Deletion Protection yang "Nyeleneh"

Pas mau bersih-bersih (Self-Destruct), eh kita kena stuck! Gara-garanya Deletion Protection di ALB ternyata aktif secara default. Terraform sampe nyerah nungguinnya. Terpaksa deh kita turun tangan pakai AWS CLI buat maksa matiin proteksinya. Pelajaran berharga nih, makanya langsung kita permanenin di kode dengan set enable_deletion_protection = false biar kedepannya nggak kena prank lagi.

Proyek ini bukti kalau pakai tools yang bener kayak Terraform dan GitHub Actions, keribetan AWS bisa dijadiin alur kerja yang simpel dan otomatis. Lo mau intip kodenya? Langsung meluncur aja ke repositori GitHub gue di stayrelevantid/skybridge-enterprise. Gaspol!

Diskusi & Komentar

Hybrid-Cloud Aman: Terraform & WIF di Google Cloud

Next ArticleAutomasi Zenith-X: Dari Nol ke GitOps Auto-Deploy

Artikel Terkait

Automasi Zenith-X: Dari Nol ke GitOps Auto-Deploy

Perjalanan bangun infra cloud-native Zenith-X di GCP. Pelajari setup GKE, ArgoCD, CI/CD, & Secret Management berbasis GitOps. Hindari error pemula!

Hybrid-Cloud Aman: Terraform & WIF di Google Cloud

Bangun infra GCP modular via Terraform. Pelajari VPC Peering hingga implementasi Keyless CI/CD dengan GitHub Actions & Workload Identity Federation.

ZakatFlow — Kalkulator Zakat Digital Pribadi

Buat kalkulator zakat digital pribadi dengan 7 jenis zakat sesuai syariah. Gratis, data aman di Google Sheets, UI modern Glassmorphism — simak selengkapnya!